Crypto Key Generate Rsa General Keys Modulus 1024

Telnet versus SSH

Many people continue to use Telnet for sensitive applications or access to critical systems. Telnet is CLEARTEXT, so all the data, including the login id is visible is someone intercepts that session

To generate the RSA certification you’ll execute the crypto key generate rsa general-keys modulus command followed by the modulus keysize which ranges between 360-2048. As shown below, an RSA certificate is generated using a 1024 bit modulus key. We recommend using at least 1024-bit keys in production networks: Router1# configure terminal Enter configuration commands, one per line. End with CNTL/Z. Router1(config)# crypto key generate rsa The name for the keys will be: Router1.oreilly.com Choose the size of the key modulus in the range of 360 to 2048 for your General Purpose Keys.

Here’s what this looks like using Wireshark an Open Source Protocol Analyzer when we use the Follow TCP Stream feature in Wireshark.

The next characters are red (the character I typed) and blue (the characters echoed back)

I did a little research and found out that if I removed the rsa key by using this command ' crypto key zeroize rsa' and then added the 'crypto key generate rsa generate-keys modulus 1024, then that would work. Any thoughts? No service pad. No service password-encryption. Hostname Sales-SW-ACC2. Ip domain name my.company.come. R1(config)#crypto key generate rsa general-keys modulus 1024 To view generated keys: r1#sh crypto key mypubkey rsa% Key pair was generated at: 16:46:47 GMT Mar 29 2013.

You clearly see the User Verification Prompt.Here's the telnet trace file.

Below you can see me typing in my username;

In this screenshot below you can see me entering the commandenable and the the enable password.

How to Enable SSH Version 1 on Cisco

Before you can enable SSH you need to assign individual (or group) user IDs and passwords.

These are just login id's and are required regardless if you use Telnet or SSH.

To enable locally administered user IDs, use the following set of configuration commands. I would not suggest using the nopassword parameter.

Put your own data in the italized text.

Now when you telnet into the device you should see the Username prompt

| User Access Verification Username: fortunato Password: foghorn> |

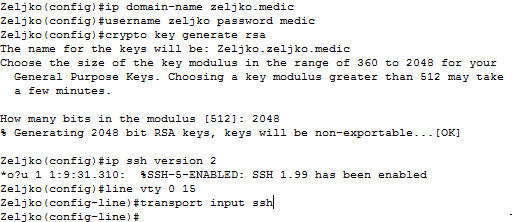

Now that you have login id's created you can turn on SSH version 1.

To enable SSH, use the following set of configuration commands. I would not suggest using the nopassword parameter.

Put your own data in the italized text.

foghorn#configure terminal Enter configuration commands, one per line. End with CNTL/Z. foghorn(config)#crypto key generate rsa % Please define a domain-name first.! common mistake when you do not the IP domain-name created foghorn(config)#ip domain-name thetechfirm.com foghorn(config)#crypto key generate rsa The name for the keys will be: foghorn.thetechfirm.com Choose the size of the key modulus in the range of 360 to 2048 for your General Purpose Keys. Choosing a key modulus greater than 512 may take a few minutes. How many bits in the modulus [512]: 1024 % Generating 1024 bit RSA keys ..[OK]Windows 7 home premium 64 bit product key generator free. foghorn(config)#ip ssh time-out 120 foghorn(config)#ip ssh authentication-retries 5 foghorn(config)#end |

Now we'll try to capture the SSH login and as you can see the login data is no longer in clear text. Here's the SSH 1 trace file.

The moral of the story is not to use Cleartext logins if the device or application is sensitive.

Generate A Rsa Crypto Key

To upgrade to even more secure SSH version 2, type in the following commands

Crypto Key Generate Rsa General-keys Modulus

| foghorn(config)#ip ssh version 2 foghorn(config)#no ip ssh version 1 foghorn(config)#end |

the SSH version 2 trace files are here

In this write up I used;

Wireshark Protocol Analyzer(free)

Putty Telnet/SSH Client(free)

Cisco Switch(not free)

今日はSSHの設定方法を勉強します。

まだまだTelnet接続を使用している環境も多いと思いますが、世の中的にはManagementアクセスもよりセキュアにする方向に向かっているので、Telnetは割愛しました。

Catalystに192.168.1.1を設定し、SSHによるリモートアクセスを確認します。

IPの設定とインターフェースの開放

ログインUsernameとPasswordを作成し、vtyに設定。接続方法をSSHに限定。

ホスト名、ドメイン名の設定、RSA鍵の作成 Generate api keys in woocommerce.

SSHv2に限定

特権パスワードの設定

UsernameとPasswordはコンソール接続、リモート接続で共通のものをusername secretコマンドで設定します。passwordコマンドでも設定できますが、セキュリティ上username secretを使用することが推奨されます。この辺りは前回書きました。

http://qiita.com/jinnai73/items/a240bf2bc1325b46edfe

パスワードを作成したらlogin localコマンドでlineに適用します。Telnet接続を禁止するため、transport inputコマンドでsshでのログインのみ許可します。

続いてSSH接続に必要なRSA鍵を作成します。RSA鍵を確認するコマンドはshow crypto key mypubkey rsaです。

何も入っていませんね。鍵を生成するコマンドはcrypto key generate rsaですが、生成する前提としてスイッチのFQDN、つまりホストとドメイン名が決まっている必要があります。デフォルトではドメイン名が設定されていないため、以下のようなエラーが出ます。

ドメイン名の設定はip domain-nameコマンド、確認はshow hostsで行えます。

それではホスト名とドメイン名を設定しましょう。

設定できました。これでRSA鍵も生成可能になります。crypto key generate rsaコマンドで生成、鍵長は2048 bitを指定します。

警告メッセージにもある通り、2048 bitでは約1分ほど時間がかかりますが、2016年現在1024 bit以下のRSAは(少なくともインターネット上では)使わない方が良いというのは異論が無いところでしょう。

この時点でSSHでの接続が可能になります。テストのため自分自身に接続してみましょう。

できました。sshのv1はセキュリティに問題があるため禁止しましょう。一度ログアウトして、sshをv2に限定したのちに、v1での接続ができないことを確認します。

うまくできています。この状態ではSSHアクセスした後に特権モードに入ろうとしてもできないため、enable secretで特権パスワードの設定もしておきましょう。

思ったよりボリュームが増えてしまいました。明日ももう少し、機器管理を勉強しようと思います。